另一个恶意程序使用永恒的蓝色攻击来阻止445端口

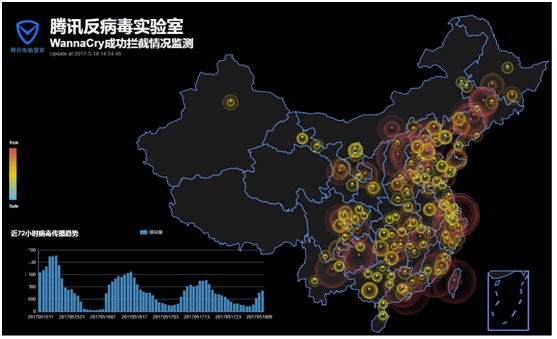

腾讯反病毒实验室从捕获第一个样本到腾讯计算机管家的快速在线防御计划,对病毒进行了全面的分析,不仅研究了病毒本身的原理,而且研究了其前身,并关注了其持续的变体。 ??WannaCry勒索病毒的余波均匀,关于新变体的报道再次刺激了行业神经,黑客组织的影子经纪人声称他们将从6月份第一次销售更重的武器,但也改变了社会谈判的毒性。作为抗击病毒一线的见证人,腾讯反病毒实验室的辛勤工作者马劲松恢复了事件的演变和影响。马劲松表示,腾讯反病毒实验室从捕获第一个样本到腾讯计算机管家,腾讯反病毒实验室对病毒进行了全面的分析,不仅研究了病毒本身的原理,而且研究了其前身,并关注了其持续的变体。 ??腾讯平安团队在病毒发作后96小时内吹响了抗击勒索病毒的先锋号,现在也为病毒变种提供了完善的处置方案。事实上,WannaCry勒索病毒的实际损害并不像部门制造商的外观那么可怕。关于部门海外团队和媒体报道病毒发现了新的变体,马金松表示,腾讯反病毒实验室确实捕获了变体样本,但没有掌握其大规模损害的证据,其中大部分也行使了微软Windows操作系统的SMB服务破绽(MS17-010)只要用户安装腾讯电脑管家,按照电脑管家的提醒打补丁,病毒就会牢牢锁在门外。 ??马劲松表示,腾讯平安反病毒实验室也在跟进研究,呼吁行业在捕捉确切证据前不要过度渲染新病毒变种的危害,以免给用户造成不必要的恐慌。 (腾讯反病毒实验室想哭病毒实时监控数据) ??1. 手艺剖析

(腾讯反病毒实验室想哭病毒实时监控数据) ??1. 手艺剖析 ??勒索病毒在过去两年中的发作在很大程度上与加密算法的不断改进有关。密码学和算法的不断更新确保了我们通常网络中数据传输和保留的安全性。不幸的是,勒索病毒的作者也行使了这一特征,使我们知道木马算法,但没有设施恢复恶意加密文件,因为我们不知道作者使用的钥匙。 ??加密算法通常分为对称加密算法和非对称加密算法。这两种算法都用于勒索病毒。 ??对称加密算法的加密利率竞争使用完全相同的密钥,其特点是操作速度快。然而,当单独使用此类算法时,密钥必须以某种方式与服务器沟通,在此过程中存在记录和泄露的风险。勒索病毒常用的对称加密算法包括AES算法和RC4算法。 ??非对称加密算法也被称为公钥加密算法。它可以用公钥加密信息,只有私钥的所有者才能解密。因此,只要分发公钥并保留私钥,就可以确保加密后的数据不被破解。非对称加密算法通常比对称加密算法慢。勒索病毒常用的非对称加密算法包括RSA算法和ECC算法。 ??通常,勒索病毒将这两种加密算法结合起来,不仅可以快速完成大量文件的加密,而且可以确保作者手中的私钥不会泄露。 ??2. 发作特点 ??大多数勒索病毒都有以下共同特征。 ??1)通过邮件使用大量非非邮件PE载体流传。 ??2)采用成熟、高强度的加密算法。 ??3)一些损坏文件恢复的方法,如禁用Windows系统的备份和恢复机制,或在删除文件之前写入无意义的数据,防止部分数据恢复软件从删除的风扇区域恢复文件,进一步增加木马的损坏,使用户不得不支付赎金。 ??4)赎金支付说明指向Tor等待暗网中的页面。 ??5)要求受害者使用比特币支付赎金。比特币的一个主要特点是其用户匿名,很难通过比特币收款地址跟踪相应的所有者。 ?? 3.家族和历史

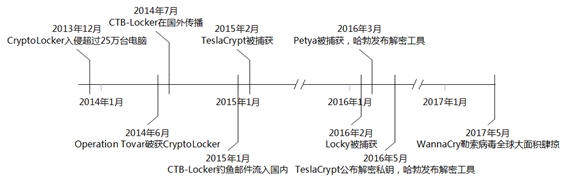

??CryptoLocker与CryptoWall ??CryptoLocker即使不是最早的勒索病毒,也是最早引起人们关注的勒索病毒之一。早在2013年,就有报道称,它已经入侵了超过25万台计算机。很快,在2014年,

国内用户已被勒索病毒新变UIWIX”感染

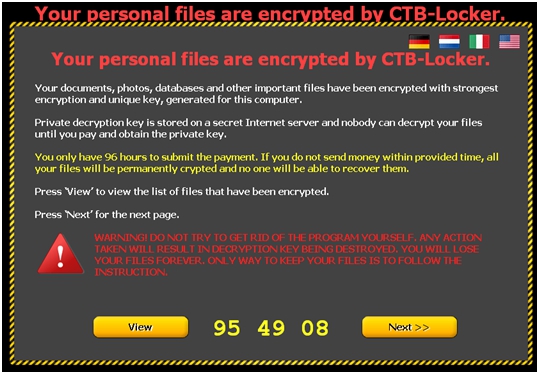

美国司法部,FBI等部门团结提出的国际执法安全行动Operation Tovar(有媒体音译为托瓦尔行动)中,木马及其传播工具被破获,一些平安公司获得了部门解密钥,为之前加密过的受害者提供文件解密服务。然而,这一行动并没有成为勒索病毒灭绝的丧钟,而是这种木马在未来日益激烈的起点。 ??CryptoLocker使用随机天生的AES然后使用密钥加密文件RSA算法加密AES密钥文件加密速度的密钥。 ??CTB-Locker (CTB-Locker木马欺骗界面) ??CTB-Locker大概是最早在海内发生回响的勒索病毒。该木马最早的捕捉时间可追溯到2014年7月,主要通过邮件附件流传,大概在2015年头的时刻,有一部门邮件流入了海内,导致一批受害者被此木马诓骗,引起了媒体的跟进。 ??最初版本的CTB-Locker木马加密文件后,将添加文件.ctbl新版本的木马没有扩展名。 ??TeslaCrypt ??TeslaCrypt木马的相关分析和报道可以追溯到2015年2月。木马的最初目的可能是欺骗游戏玩家,但在以后的更新中,TeslaCrypt加密其他常见文件。 ??TeslaCrypt通过在网页中植入恶意组织文件,通过网页挂马流传的主要流传方式Flash播放器、pdf在受害者不知情的情况下知情的情况下下载并恶意执行payload,加密计算机上的文件。 ??2016五月的某一天,TeslaCrypt作者在暗网上宣布了木马的开发,并给出了解密文件所需的私钥。

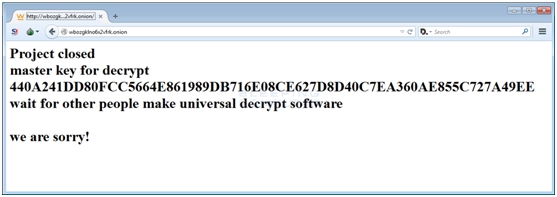

(CTB-Locker木马欺骗界面) ??CTB-Locker大概是最早在海内发生回响的勒索病毒。该木马最早的捕捉时间可追溯到2014年7月,主要通过邮件附件流传,大概在2015年头的时刻,有一部门邮件流入了海内,导致一批受害者被此木马诓骗,引起了媒体的跟进。 ??最初版本的CTB-Locker木马加密文件后,将添加文件.ctbl新版本的木马没有扩展名。 ??TeslaCrypt ??TeslaCrypt木马的相关分析和报道可以追溯到2015年2月。木马的最初目的可能是欺骗游戏玩家,但在以后的更新中,TeslaCrypt加密其他常见文件。 ??TeslaCrypt通过在网页中植入恶意组织文件,通过网页挂马流传的主要流传方式Flash播放器、pdf在受害者不知情的情况下知情的情况下下载并恶意执行payload,加密计算机上的文件。 ??2016五月的某一天,TeslaCrypt作者在暗网上宣布了木马的开发,并给出了解密文件所需的私钥。  (TeslaCrypt木马停手的网页截图来自bleepingcomputer.com) ??腾讯哈勃分析系统也制作了TeslaCrypt辅助用户恢复加密文件的工具。

(TeslaCrypt木马停手的网页截图来自bleepingcomputer.com) ??腾讯哈勃分析系统也制作了TeslaCrypt辅助用户恢复加密文件的工具。  (腾讯哈勃分析系统制作TeslaCrypt解密工具)

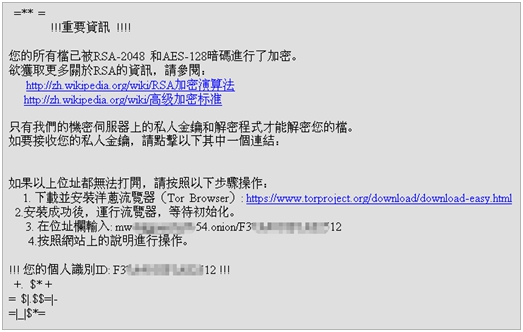

(腾讯哈勃分析系统制作TeslaCrypt解密工具) ??Locky ??Locky勒索病毒于2016年2月被捕获。Locky它将接受不同的流传载体。首先,它仍然被使用Office宏执行下载代码,后期版本将使用js、wsf其他类型的剧本文件。同时,还将添加加密文件.locky、.zepto、.odin、.thor等多种差别的扩展名。 ??Locky在使用AES加RSA加密文件后,将根据操作系统语言的差异,向服务器请求不同语言的欺诈文本并显示。值得注意的是,在Locky繁体中文和简体中文的欺骗内容很快就出现在欺骗界面上。

(某版本Locky木马欺诈说明,在中文Windows繁体中文内容将显示) ??Petya

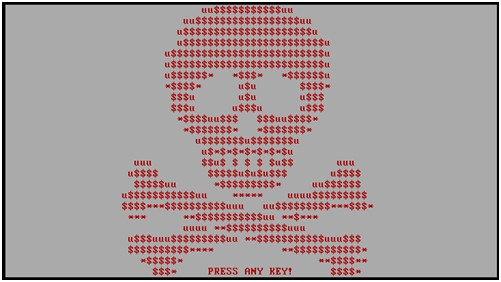

(某版本Locky木马欺诈说明,在中文Windows繁体中文内容将显示) ??Petya  (Petya木马攻击界面) ??Petya木马于2016年3月被平安制造商捕获。与其他勒索病毒不同,木马首先修改了系统MBR指导风扇区域,强制重启后执行指导风扇区域的恶意代码,加密硬盘数据显示欺诈信息,是第一个欺诈和修改MBR恶意木马合二为一。 ??值得一提的是,早期Petya木马在算法的使用中存在一些问题。可用密钥的复杂性较低,导致密钥被暴力破解设施列举和找到,并恢复加密磁盘。腾讯哈勃分析系统也制作了相关的解密工具。

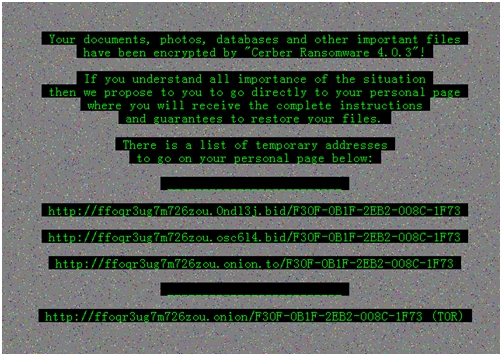

(Petya木马攻击界面) ??Petya木马于2016年3月被平安制造商捕获。与其他勒索病毒不同,木马首先修改了系统MBR指导风扇区域,强制重启后执行指导风扇区域的恶意代码,加密硬盘数据显示欺诈信息,是第一个欺诈和修改MBR恶意木马合二为一。 ??值得一提的是,早期Petya木马在算法的使用中存在一些问题。可用密钥的复杂性较低,导致密钥被暴力破解设施列举和找到,并恢复加密磁盘。腾讯哈勃分析系统也制作了相关的解密工具。  (腾讯哈勃分析系统制作Petya解密工具) ??Cerber ??Cerber它也是一种常见的木马,最近添加了加密文件.cerber*以系列后缀命名。Cerber主要通过网络传播,已升级为第五代。作者可以通过渗透网站、投放恶意广告等方式,通过使用公共黑客工具包笼罩大量已知缺陷。

(腾讯哈勃分析系统制作Petya解密工具) ??Cerber ??Cerber它也是一种常见的木马,最近添加了加密文件.cerber*以系列后缀命名。Cerber主要通过网络传播,已升级为第五代。作者可以通过渗透网站、投放恶意广告等方式,通过使用公共黑客工具包笼罩大量已知缺陷。

(Cerber木马欺骗界面) 四、总结 ??通过以上分析,我们可以发现勒索病毒在过去两年中的发作与密码学、暗网络、比特币和其他技术的发展是分不开的。工艺是一把双刃剑,这句老话在这里仍然很有价值。工艺被适当地行使,可以珍惜用户的安全;在罪犯手中,也可能成为受害者面前不可逾越的山脉。 ??对于这些勒索病毒,事前的预防远比事后的解救来得主要。用户需要养成优越的平安意识,不随意打开不明泉源的附件或链接,也不要随意下载运行小网站和网盘上分享的电脑软件或手机应用。一样平常生涯中,建议使用腾讯电脑管家、腾讯手机管家等平安类产品,实时珍爱电脑和手机的平安。遇到不确定的文件,也可以上传到哈勃剖析系统(https://habo.qq.com/)检查是否安全。

(Cerber木马欺骗界面) 四、总结 ??通过以上分析,我们可以发现勒索病毒在过去两年中的发作与密码学、暗网络、比特币和其他技术的发展是分不开的。工艺是一把双刃剑,这句老话在这里仍然很有价值。工艺被适当地行使,可以珍惜用户的安全;在罪犯手中,也可能成为受害者面前不可逾越的山脉。 ??对于这些勒索病毒,事前的预防远比事后的解救来得主要。用户需要养成优越的平安意识,不随意打开不明泉源的附件或链接,也不要随意下载运行小网站和网盘上分享的电脑软件或手机应用。一样平常生涯中,建议使用腾讯电脑管家、腾讯手机管家等平安类产品,实时珍爱电脑和手机的平安。遇到不确定的文件,也可以上传到哈勃剖析系统(https://habo.qq.com/)检查是否安全。 【关键词】腾讯平安 WannaCry 勒索病毒 电脑管家 反病毒实验室

勒索病毒阻击战新突破:可成功解密XP系统